【Mac】マルウェアは、macOS Gatekeeperをバイパスし、ほとんどのウイルス対策アプリケーションでは検出されない

まいど、酔いどれ( @yoidoreo )です。

Gatekeeper機能をバイパスし特に心配

MacOSユーザーを対象とした「大規模」マルウェアの新しい亜種であるOSX / Dokは、悪意のあるソフトウェアをブロックするよう設計されたGatekeeper機能をバイパスできます

新しく発見されたトロイの木馬は、偽のソフトウェアアップデートをインストールするまであなたのMacで何もしないようにしますが、多くのウイルス対策プログラムでは検出されません

macOSユーザベースが成長するにつれて、それをターゲットとするマルウェアも増加しています

McAfee Labsによると、Macコンピュータ用に設計されたマルウェア攻撃は2016年に744%増加し、約46万のサンプルが発見されました

最新のものは特に心配です

チェック・ポイントのセキュリティ調査によって明らかにされたOSX / Dokは、MacOSとOS Xのすべてのバージョンにヒットすることができます

最初に発見されたウイルス対策データベースでは認識されず、Macユーザーを対象とする最初の「主要なマルウェア」と見なされます

すべてのMacを対象とするOSX / Dokマルウェア

このマルウェアの最も面倒なところはAppleが認証した有効な開発者証明書で署名されており、証明書は2017年4月21日付です

つまり、macOSは脅威とみなさず、Gatekeeperによってブロックされません

OSX / Dok Macマルウェアのしくみ

それを開くと、マルウェアは自分自身を/ Users / Sharedフォルダにコピーし、自動的に実行されます

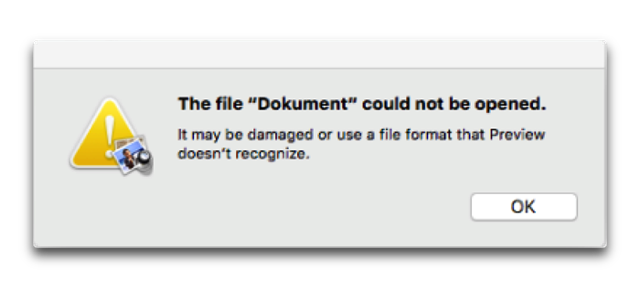

また、「ダウンロード」フォルダから元のダウンロードのトレースを削除し、「開けませんでした」というファイルをユーザーに納得させるエラーメッセージを表示します

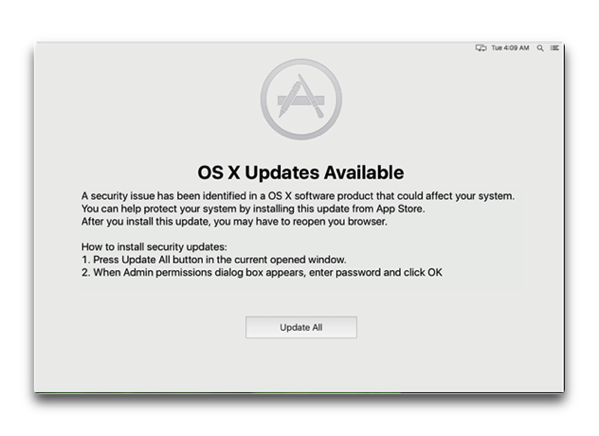

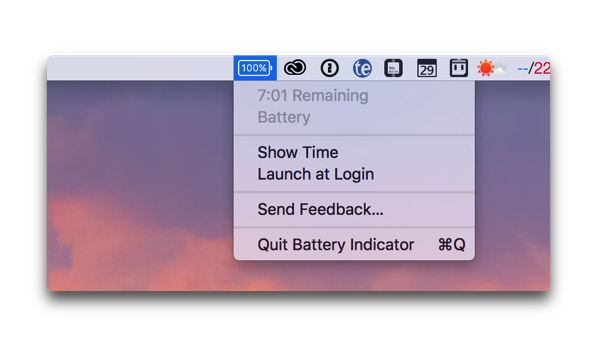

マルウェアが「AppStore」という名前のログイン項目として自分自身を追加したことはほとんど知られていませんが、Macを初めて起動したときに自動的に実行されます

感染したMacが起動してペイロードが正常にインストールされるまで、毎回実行されます

このポップアップを受け取ったら、偽のアップデートをインストールすることに同意するまで、Macで何もできません

もちろん、パスワードを入力するとマルウェアに管理者権限が付与され、攻撃の次の段階を続けることができます

OSX / Dok Macのトロイの木馬は何をするのか?

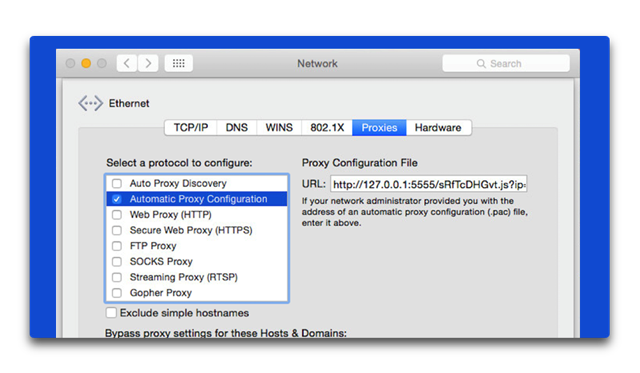

そのプロキシは “ダークウェブ”上の悪意のあるサーバー上にあり、それを通過するすべてのデータが収集されます

ユーザーのトラフィックは、攻撃者が管理するプロキシ経由でリダイレクトされ、Man-In-the-Middle攻撃を行い、ユーザーがサーフィンを試みるさまざまなサイトを偽装します

攻撃者は、被害者のトラフィックを自由に読んだり、何らかの方法でそれを改ざんしたりすることができます

攻撃者が必要な情報を取得すると、マルウェアは感染したマシンから自身を削除します。ユーザーは、遅すぎるまでバックグラウンドで何が起こっているか分かりません

配布方法

マルウェアは主にヨーロッパでフィッシングメールによって配布されています

このフィッシングメールは、納税申告の矛盾を詳細に記述したファイルをユーザにダウンロードさせるものです、そのファイルはドイツのユーザーに配布されるときに “Dokument.zip”という名前になります

画像元:Check Point

(Via The Hacker News. Check Point.)

とにかく、知っている人からでも知らない「Zipファイル」は開かないことが大切です

では、では・・・

LEAVE A REPLY