セキュリティ研究者がアプリ「探す」を使ってBluetoothデバイスを追跡するフレームワークを開発

iOS 14.5でアプリ「探す」通じてサードパーティーのBluetoothアイテムを見つけるためのAirTagsとサポートがデビューする前に、ドイツのTechnical University of DarmstadadのSecure Mobile Networking Labのセキュリティ研究者チームは、Bluetooth対応デバイスをベースに「AirTags」を誰でも作成できるように設計されたMy protocolを開発しました

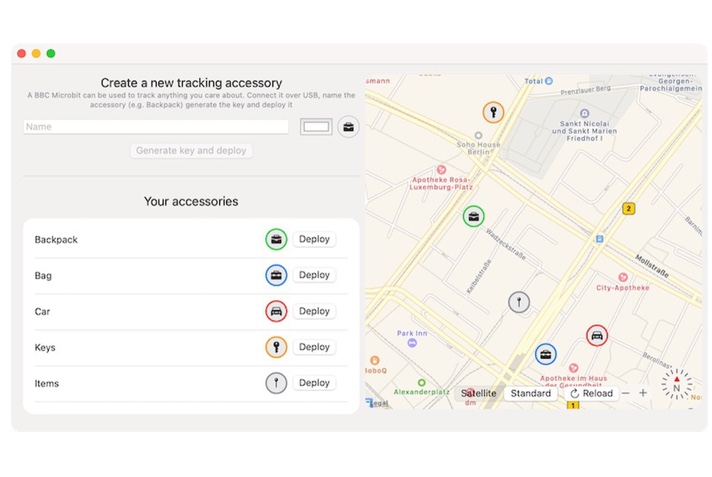

OpenHaystackと呼ばれるこのアプリとソースコードは、GitHubで公開されています、このアプリでは、ユーザーがBluetoothドングルにファームウェアのイメージをインストールすることで、「AirTags」ネットワーク上に自分のBluetoothタグを作成することができます

このアプリは、iOS 13で実装されたAppleの「探す」ネットワークを使用して、任意のiPhoneから報告された作成されたBluetoothタグの最新の位置を表示し、さらに地図上にタグの位置を表示します

セキュリティ研究者らによると、作成されたタグはBluetoothビーコンを送信し、このビーコンは近くのiPhoneによって受信され、送信デバイスが紛失したものと解釈されると言います

現在の位置情報はエンドツーエンドで暗号化されてからAppleにアップロードされ、OpenHaystackアプリがAppleから暗号化されたレポートをダウンロードしてMac上でローカルに復号化します

このツールの開発過程で、Secure Mobile Networking Labの研究者は、Appleに報告され、11月にリリースされた10.15.7アップデートで対処されたmacOS Catalina Find Myの脆弱性も特定しました

この脆弱性により、悪意のあるアプリがiCloudの復号化キーにアクセスし、ind Myネットワークから送信された位置情報レポートをダウンロードして復号化することが可能になりました

AppleのiOS 14.5アップデートには、サードパーティ製Bluetoothデバイスを追跡する「アイテム」タブが含まれています

現時点では、アプリ内追跡はBeatsと今後発売されるBelkinワイヤレスイヤホンに限定されていますが、将来的には多くのサードパーティー製Bluetoothデバイスが アプリ「探す」に統合され、追跡しやすくなるかもしれません、このシステムは、まだリリースされていないApple独自の噂のAirTagsでも使われる予定です

(Via MacRumors.)

LEAVE A REPLY