macOSのGatekeeper機能を徹底検証、Appleの無料セキュリティはMacをマルウェアから守れるのか

近年、Macユーザーが増加するにつれて、正直言ってmacOSを標的としたマルウェアも増えているのが現実です。

このような状況で、Appleが提供する無料のセキュリティ機能であるGatekeeperとXProtectは、本当にMacを守ることができるのでしょうか。

今回、Macworldが実際に130を超えるマルウェアサンプルを使用してmacOS 15.6.1の標準セキュリティ機能を検証した結果をお伝えします。

macOSの標準セキュリティシステムについて

Gatekeeperとは何か

GatekeeperはmacOSの中核となるセキュリティシステムです。主な機能は以下の通りです。

コード署名検証では、開発者によってデジタル署名されたアプリケーションのみの実行を許可します。Mac App Store認証では、Mac App Storeで承認されたアプリケーションの安全性を確保しています。

さらに、未署名アプリケーションの警告機能により、不明な開発者からのソフトウェアに対して多段階の警告を表示します。そして自動隔離機能によって、疑わしいソフトウェアを自動的に隔離してゴミ箱に移動させるのです。

XProtectとの連携システム

XProtectはAppleのマルウェア検出エンジンで、やはり重要な役割を果たしています。

既知マルウェアデータベースは定期的に更新されるマルウェア定義ファイルを持ちます。リアルタイム保護では、ファイルのダウンロードや実行時に自動スキャンを実行します。バックグラウンド処理により、ユーザーに気づかれることなく動作し続けます。そして自動削除機能によって、検出されたマルウェアの自動削除とクリーンアップを行うのです。

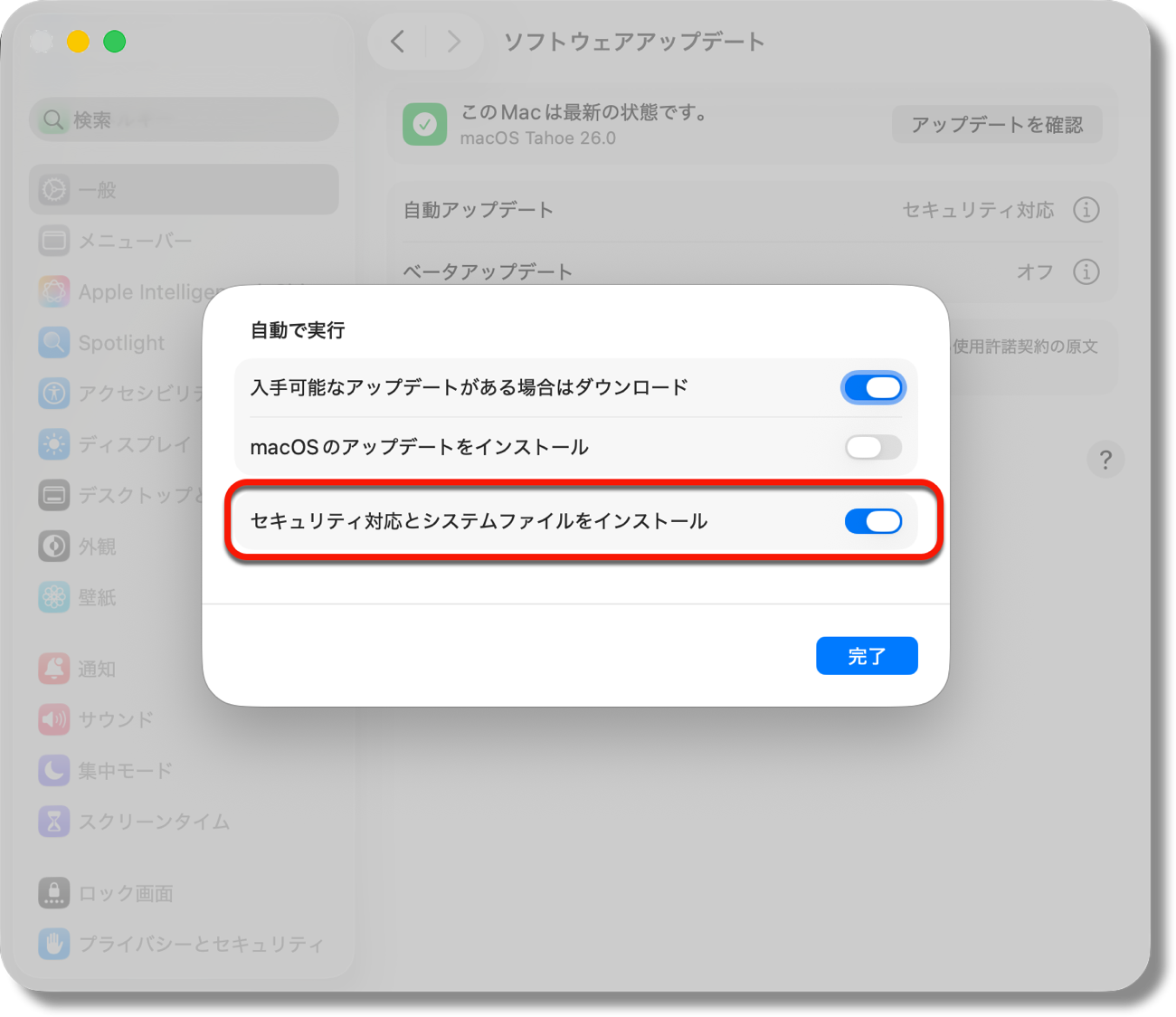

XProtectのアップデートは、[システム設定] > [一般] > [ソフトウェアアップデート] > [自動アップデート] 横の[ i ]をクリックし、[セキュリティ対応とシステムファイルをインストール]を有効にします。これで自動的にアップデートが行われます。

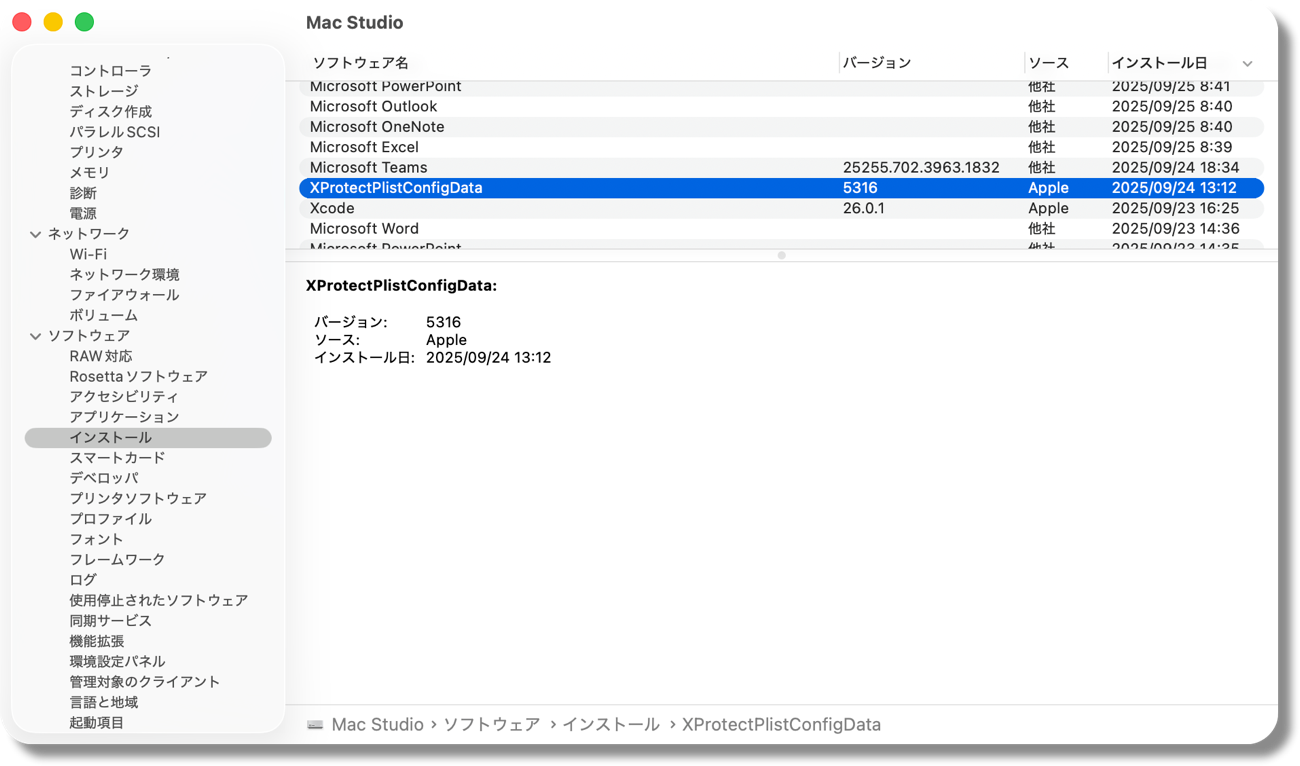

アップデートの確認方法は、[システム設定] > [情報]> [システムレポート]> [ソフトウェア]> [インストール]> [インストール日]を降順に表示し、ソフトウェア名の列を確認し「XProtect」名が付いたソフトウェアを確認しますます。

これを見ると、昨日の9月24日にアップデートがインストールされている事が確認できます。

実際の検証実験について

テスト環境の詳細

今回の検証では、macOS 15.6.1 SequoiaをインストールしたMacBook Proを使用しました。テストに使用したマルウェアサンプルは、Objective-See Mac Malware Collectionから130以上を選定しています。

ただし、より正確な結果を得るために、サードパーティのセキュリティソフトウェアは全て削除した状態で実験を行いました。

テスト結果で見えた成功例

自動防御機能の効果

まず、偽Adobe Flash Playerの処理について説明します。2つの偽Flash Playerが一時的にインストールされましたが、Gatekeeperが自動的に検出・削除を実行しました。これはユーザーの手動操作なしで完全に除去されたのです。

次に、疑わしいソフトウェアの隔離では、多くのマルウェアがダウンロード時点で隔離され、実行前にゴミ箱へ自動移動されました。さらに、複数の警告メッセージでユーザーに危険性を通知してくれます。

また、多層防御システムでは、ダウンロード時、実行時、インストール時の3段階でチェックが行われます。各段階で詳細な警告が表示され、段階的な権限要求システムが働くのです。

実際に検出された脅威

検証中に検出された具体的な脅威をご紹介します。NRKIH88トロイの木馬はバックグラウンド機能として動作を試みました。MacSecurityスイートは偽のセキュリティソフトウェアとして侵入を図りました。そしてLamePyreマルウェアは、Discord偽装アプリとして音声・映像データへのアクセスを要求してきたのです。

テスト結果で分かった問題点と限界

ユーザーによる警告の無視

正直言って、実験では警告を無視し続けることで以下のような重大な侵害が発生してしまいました。

システム機能への不正アクセス許可では、マイクロフォンへのアクセス権限が付与され、ウェブカメラの使用が許可されました。さらに、キーストロークデータの取得権限まで与えてしまい、ブラウザ設定も改変されてしまったのです。検索エンジンやホームページが勝手に変更されてしまいました。

アプリケーションフォルダへの直接インストール

とはいえ、警告なしでインストールされてしまった問題のあるソフトウェアもありました。MixPad、Free Download Manager、Wondershare、Movavi Screen Recorder(フォトライブラリへのフルアクセス)、Spedal、VideoPad、そしてBitTorrentクライアントのVuzeやBigly BTなどです。

最終的な被害状況

実験の最終段階では、Safariのホームページが薬物販売サイトに変更されてしまいました。MacSecurityスイートによる偽のウイルス感染通知が表示され、重要なシステム機能へマルウェアのアクセスを許可してしまったため、オンラインバンキングや機密情報へのアクセスが危険な状態になったのです。

セキュリティ評価と推奨事項

Gatekeeperの効果的な側面

優秀な基本防御について説明します。明らかなマルウェアに対しては高い検出率を示し、自動隔離と削除機能の信頼性も確認できました。多段階警告システムは有効に働き、バックグラウンドでの継続的監視も機能しています。

ユーザビリティとセキュリティのバランスも良好です。過度に制限的でない適切なレベルの保護を提供し、正当なソフトウェアの使用を妨げない柔軟性があります。何より無料で標準搭載される利便性は大きなメリットでしょう。

限界と懸念事項

ただし、人的要因の脆弱性は無視できません。警告を無視するユーザーに対してはシステムが無力になってしまい、段階的な権限付与による危険性の蓄積も問題です。さらに、社会工学攻撃への対応は不足していると言えるでしょう。

検出の抜け穴も存在します。一部のグレーウェアに対して寛容すぎる面があり、署名済みだが問題のあるソフトウェアが通過してしまう場合もあります。アップデートによって安全になったソフトウェアの過去バージョンの扱いも課題です。

実用的な推奨事項

一般ユーザー向けの対策

基本的な安全行動として、Mac App Storeからのダウンロードを優先することをお勧めします。信頼できる開発者からのソフトウェアのみを使用し、システム警告を真剣に受け止めることが大切です。

追加の保護措置では、Time Machineバックアップの定期実行が欠かせません。システムアップデートは適時実行し、怪しいウェブサイトからのダウンロードは避けるべきでしょう。

セキュリティ重視ユーザー向けの対策

サードパーティセキュリティソフトの検討をお勧めします。機密データを扱う環境では追加保護が必要で、より包括的なマルウェア検出とリアルタイムWebフィルタリングが有効です。

高度なセキュリティ設定として、Gatekeeperの最も制限的な設定を使用し、システム整合性保護(SIP)を維持してください。管理者権限は慎重に使用することが重要です。

まとめ

macOSのGatekeeperとXProtectは、標準的な脅威に対して効果的な保護を提供する優秀なセキュリティシステムです。130を超えるマルウェアサンプルを用いた検証では、システムの基本設計が堅牢であることが確認できました。

しかし、決定的な弱点は「人的要因」にあります。警告を無視し続けるユーザーに対しては、どのようなセキュリティシステムも無力になってしまうのです。この実験では、意図的に全ての警告を無視することで、重要なシステム機能への不正アクセスを許可し、最終的にはシステム全体のリカバリが必要になりました。

結論として、Mac App Storeと信頼できる開発者からのソフトウェアのみを使用し、システム警告に注意を払う一般的なユーザーにとって、Gatekeeperは十分な保護を提供します。一方、機密データを扱う環境や、より包括的な保護を求めるユーザーには、サードパーティセキュリティソフトウェアの併用をお勧めします。何よりも重要なのは、定期的なTime Machineバックアップの実行です。

技術は進歩し続けていますが、セキュリティの最も重要な要素はやはり「ユーザーの判断力」でしょう。Appleの無料セキュリティ機能は優秀ですが、それに頼りきりになることなく、常に注意深い行動を心がけることが大切なのです。

出典:

I infected my Mac with malware to test Apple’s free antivirus tools – Macworld

LEAVE A REPLY