Apple Siliconチップの脆弱性「Augury」が表面化、研究者たちは「それほど深刻」ではないと

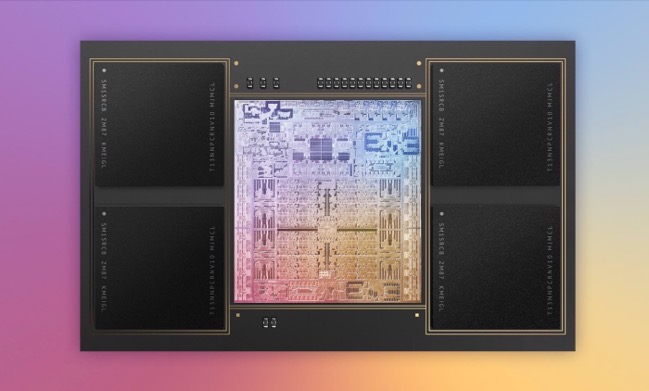

Apple Siliconを調べた研究者たちが、Appleの最新のM1とA14チップに影響する新しい脆弱性を発見しました

Augury Apple Siliconマイクロアーキテクチャの欠陥は、保存中のデータをリークすることが実証されていいますが、現時点では 「それほど心配する」ことはないようです

イリノイ大学アーバナ・シャンペーン校のJose Rodrigo Sanchez Vicarte氏とワシントン大学のMichael Flanders氏が率いる研究グループは、新しいマイクロアーキテクチャのAugury Microarchitectural Siliconの欠陥の発見に関する詳細を発表しました (詳細は、発表前にすべてAppleに報告されています)

このグループは、Apple社のチップが、メモリの内容を見てプリフェッチを決定するDMP(Data-Memory Dependent Prefetcher)と呼ばれるものを使用していることを明らかにしました

Augury Apple Siliconの脆弱性の仕組み

具体的には、AppleのM1、M1 Max、A14がテストされ、ポインタ配列の逆参照パターンでプリフェッチされることがわかりました

We found a way to leak data on Apple Silicon processors that is "at rest": that is, data the core never reads speculatively or non-speculatively.

This will be an odd one, so stick around for the 🧵 and see https://t.co/KCnw9PAlSS— David Kohlbrenner (@dkohlbre) April 29, 2022

研究者らは、そのプロセスで「投機的であっても、いかなる指示によっても読み取られない」データが流出する可能性があることを発見した、また、M1 Proや、おそらくは古いAシリーズのチップにも、同じ脆弱性が存在すると考えています

しかしKohlbrenner氏は、これは 「攻撃者が手に入れられる最も弱いDMPに関するもの」 だとしています

「コンテンツが有効な仮想アドレスである場合にのみプリフェッチを実行し、奇妙な制限がいくつかある。われわれは、これがポインターのリークやASLRの破壊に使えることを示した。より優れた攻撃方法があると考えている」と同氏はTwitterで述べています

この脆弱性はデータのポインタのみをリークする可能性があり、「おそらくサンドボックスの脅威モデルにしか存在しない」ため、現在のところ「それほど深刻」なものではない

しかし、保存中のデータに関する同様の脆弱性は、保護が難しい場合があります、これは、リークされたデータが、投機的にも非投機的にも、コアによって読み取られることがないためです

(Via 9to5Mac.)

LEAVE A REPLY