iOSでApple IDのパスワードを狙ったフィッシングポップアップは非常に区別がしずらい

安全なiOSのプロンプトは、悪意のあるアプリによって生成されるプロンプトと区別できません

アプリをインストールしたり日常的な作業を完了するために、IDやパスワードを入力する事が何度もあるので、求められる事に対して深く考えなくなっています

モバイルアプリケーション開発者のFelix Krause氏は、これらのポップアップが攻撃者がユーザーの資格情報を盗む可能性がある潜在的なセキュリティホールを表しているという説得力のあるケースを作り出しました

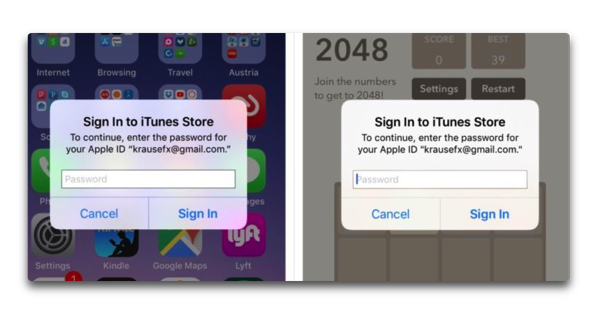

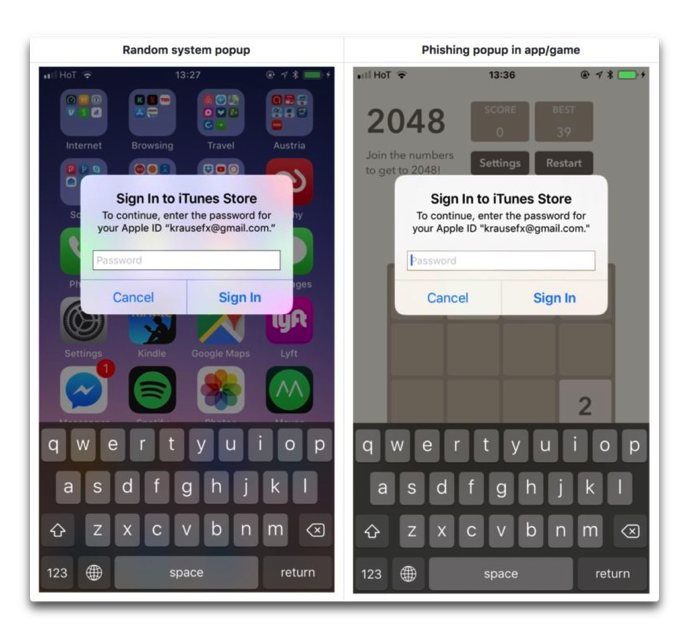

公開されたブログ記事で、彼は、iOSで作成された正式なポップアップと概念実証フィッシングポップアップの並べて比較を示しました

左:正式、右:フィッシング

類似のポップアップは、30行未満のコードしか必要とせず、すでに AppleのApp Store に入っている他の正当なアプリに潜入する可能性があります

このポップアップは、多くのユーザーにとってiOSエクスペリエンスの共通部分です

ユーザーはアプリ内購入をしたいとき、最近iOSアップデートをインストールしたときなど、さまざまなタイミングで提示されます

この問題の根源は、Appleの公式のパスワードプロンプトの多くは、アプリケーションによって生成されるものと区別できないということです

ほとんどのユーザーは、いずれかのパスワードを盲目的に信頼し対応します

「iOSはシステムUIとアプリのUI要素を非常にはっきりと区別する必要があります、平均的なスマートフォンユーザーにとって、何か問題があると思われるのが理想的です」とKrause氏は書いています

同氏は「これは解決するのは難しい問題であり、Webブラウザはまだそれに取り組んでいる、ポップアップをmacOS やiOSのポップアップのように見せているウェブサイトがあるので、多くのユーザはシステムメッセージだと思う」とも書いています

彼はすでにAppleにこの問題を提出しており、Appleがパスワードをポップアップで入力するのではなく、設定アプリの App Storeでのみ入力できるようにすることができると説明しています

Krause氏は、自分を守る方法について次のステップを概説しています

- ホームボタンを押して、アプリケーションが終了するかどうかを確認します

- それがアプリケーションを閉じてダイアログを表示すると、これはフィッシング攻撃です

- ダイアログとアプリが引き続き表示されている場合は、システムダイアログで、その理由はシステムのダイアログがiOSアプリケーションの一部ではなく、別のプロセスで実行されるからです

- 資格情報をポップアップに入力せず、代わりに閉じて、設定アプリを手動で開きます、これは電子メールのリンクを決してクリックしないで手動でウェブサイトを開くのと同じ概念です

- ダイアログの「キャンセル」ボタンを押すと、アプリは引き続きパスワードフィールドの内容にアクセスできます、最初の文字を入力した後でも、アプリには既にパスワードが設定されている可能性があります

(Via Ars Technica , FELIX KRAUSE)

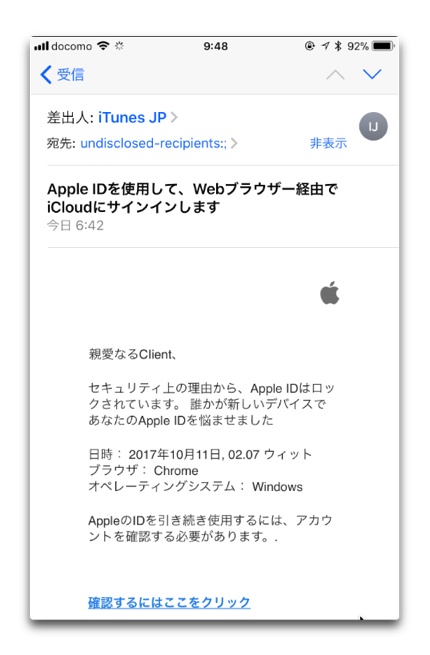

これではないのですが、丁度先ほど私にフィッシングメールが届きました

変な日本語と、差出人のアドレス、Macの私にOSがWindowsとか非常にわかりやすいものでした

細心の注意を払って気を付けないといけませんね

では、では・・・

LEAVE A REPLY